Hot Sale 2026: El “comprador inteligente” dominará las ventas en línea

MIE 13/05

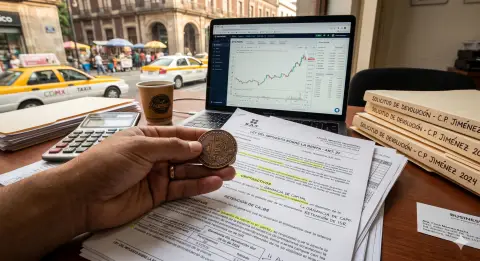

TDC 17.2520

VIE 10/04

INPC 145.8310

MIE 01/04

RECARGOS FEDERALES 2.07%

DOM 01/02

UMA 117.31