¿Cuáles son los riesgos de normalizar el burnout en las empresas?

LUN 11/05

TDC 17.2105

VIE 10/04

INPC 145.8310

MIE 01/04

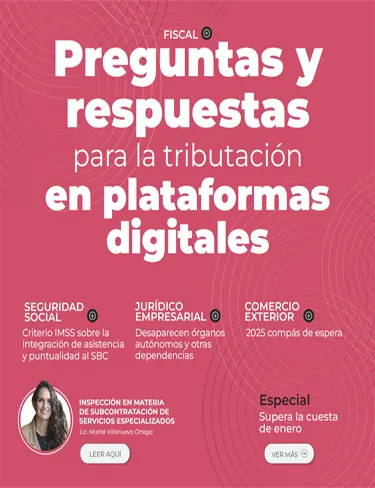

RECARGOS FEDERALES 2.07%

DOM 01/02

UMA 117.31